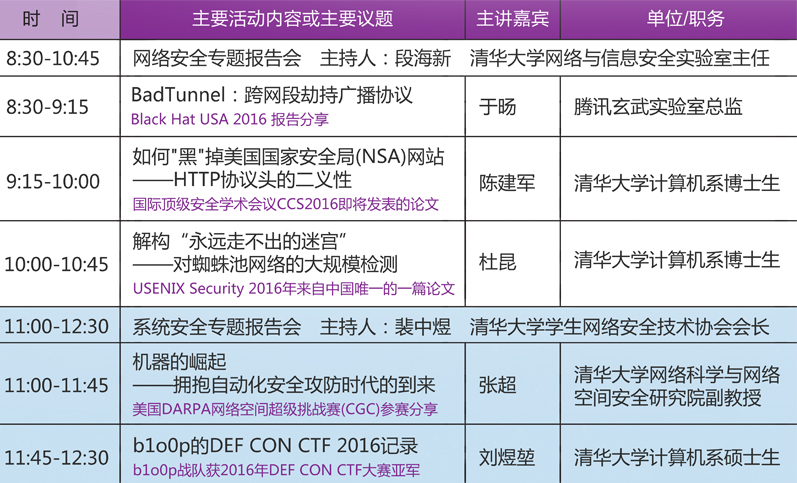

清华大学网络安全宣传周之国际顶级安全会议和竞赛成果分享会将于9月24日在清华大学FIT楼多功能报告厅举办。分享会将围绕着“网络安全”和“系统安全”两大主题出发,届时清华大学网络与信息安全实验室主任段海新、腾讯玄武实验室总监于旸、清华大学计算机系博士生陈建军、清华大学计算机系博士生杜昆、清华大学学生网络安全技术协会会长裴中煜、清华大学网络科学与网络空间安全研究院副教授张超和清华大学计算机系硕士生刘煜堃将带来精彩演讲,分享各自的研究成果、并提供新的解决思路。

时间:9月24日上午8:30~12:30

地点:清华大学FIT楼多功能报告厅

主办单位:清华大学网络与信息安全实验室

清华大学网络安全技术协会

协办单位:网安国际(InForSec)

嘉宾介绍:

1、于旸

演讲主题: BadTunnel:跨网段劫持广播协议

(Black Hat USA2016报告分享)

演讲人简介:

于旸,毕业于安徽医科大学临床医学系,从事信息安全技术研究十五年,现任腾讯玄武实验室总监。是微软漏洞缓解措施绕过技术悬赏10 万美元最高奖获得者之一,也是该项悬赏目前累积获奖金最高纪录保持者。曾获得“Pwnie Awards 最具创新性研究奖(Pwnie for Most Innovative)”提名,也是第一个获得该奖提名的亚洲人。在 BlackHat、CanSecWest、XCon 等国内外安全会议上发表过多种技术方向的演讲。

演讲内容摘要:

大多数基于广播的协议在设计中并未太多考虑安全性。一是广播本来就会让网段内所有系统都接收到请求,二是通常认为也只有在网段内才能发起对广播协议的欺骗、劫持攻击。在这个演讲中会介绍如何利用微软NetBIOS协议设计中的几个特点,以及Windows操作系统中一系列特性的组合,实现跨网段劫持NetBIOS Name Service协议,并最终劫持操作系统的所有网络通信。

2、陈建军

演讲主题:如何“黑”掉美国国家安全局(NSA)网站——HTTP协议头的二义性

(国际顶级安全学术会议CCS2016即将发表的论文)

演讲人简介:

陈建军,清华大学博士生,导师段海新教授。 2013年在武汉大学完成本科学业后,被保送到清华,2015年到美国UC Berkeley在Vern Paxson指导下进行访问研究。目前发表了三篇网络安全顶级会议论文(NDSS, CCS, IEEE S&P),其中关于CDN转发循环攻击的NDSS论文以第一作者身份获得会议 “杰出论文奖”,这是中国学者首次获得的网络安全顶级会议的最佳论文奖。他的研究成果不仅受到安全学术界认可,还协助众多国内外厂商和开源软件修复多个漏洞。

演讲内容摘要:

我们发现了互联网中应用最广泛的HTTP协议重大安全漏洞Host of Toubles,影响大量HTTP软件,可以造成缓存污染,防火墙绕过等攻击,这一成果发表在国际安全顶级会议CCS 2016上。该漏洞是由于不同HTTP实现解析和处理HTTP请求中的Host头不一致造成的。通过利用这种不一致性,攻击者只需要发送一个精心构造的HTTP请求,便可以实现污染ISP缓存(包括毒鱿鱼攻击), 污染CDN缓存,绕过防火墙,绕过WAF等攻击。这些攻击,特别是污染ISP缓存攻击,对互联网安全有重大影响,我们的大规模测量结果显示97%的ISP缓存用户都可以被我们发现的攻击影响。

3、杜昆

演讲主题:解构“永远走不出的迷宫”——对蜘蛛池网络的大规模检测

(USENIX Security 2016年来自中国唯一的一篇论文)

演讲人简介

杜昆,2004年本科毕业于东北大学通信工程专业,2006年硕士毕业于国防科学技术大学密码学专业。目前在清华大学攻读博士学位,导师段海新教授,主要研究方向包括互联网基础设施安全、DNS安全、黑产技术及检测等,累计发表论文4篇。其中,2016年在网络安全国际顶级会议USENIX Security以第一作者身份发表论文《The Ever-Changing Labyrinth: A Large-Scale Analysis of Wildcard DNS Powered Blackhat SEO》。

演讲内容摘要:

蜘蛛池是自2015年以来新兴的blackhat SEO技术,采用恶意手段,加速搜索引擎对推广网站和推广关键词的收录和排名。蜘蛛池操控关键词等信息,对搜索结果的公正性造成危害。而且,使用蜘蛛池做搜索引擎优化的往往是非法的产业,因此也威胁着用户的安全。近期,我们对这种新型的blackhat SEO的技术特征进行研究并实现检测系统,与百度安全事业部合作,对蜘蛛池网络进行了大规模检测。到目前为止,共检出超过238万个蜘蛛池域名,获得了1000多个注册蜘蛛池域名时使用的邮箱。这些数字的背后,究竟透露着什么样的信息?我们将在演讲中一一分析,期待您的到来!

4、张超

演讲主题:机器的崛起——拥抱自动化安全攻防时代的到来

(美国DARPA网络空间超级挑战赛(CGC)参赛分享)

演讲人简介:

张超博士,UC Berkeley博士后。毕业于北京大学,师从UC Berkeley的Dawn Song教授进行学术研究,目前为清华大学网络科学与网络空间安全研究院副教授。主要研究方向为系统安全,包括实用化的软件安全防护、高效的软件漏洞挖掘以及自动化攻击利用技术研究。先后在IEEE S&P, NDSS, InfoCom等会议发表学术论文二十余篇,研究成果之一FPGate获得微软BlueHat Prize竞赛Special Recognition Award。目前是BitBlaze课题组的共同负责人,也是DARPA CGC自动化攻防竞赛种子队伍CodeJitsu的技术领队,并带领CodeJitsu队伍获得CGC初赛第三名和决赛第五名。同时也是著名CTF战队蓝莲花的队员,参与了众多CTF竞赛并获得2016年DefCon CTF全球第二名。

演讲内容摘要:

针对软件和系统的攻防一直是网络空间战场的重要问题。顶级黑客和安全研究人员围绕攻击和防御的技术展开了长期的博弈。目前高级的攻击和防御技术都极大地依赖于研究人员的个人能力,制约了网络空间整体安全性的提升。为了探索解决这一问题,美国国防部DARPA于2013年发起了CGC网络超级挑战赛,鼓励参赛队伍搭建自动化决策系统,实现全自动地分析软件漏洞、攻击利用漏洞以及防御漏洞。这一项目取得了初步的成功,证实了自动化攻防的可能性,也展示了机器相比于人的优势。本次报告中张超博士将系统地介绍CGC自动化攻防竞赛的规则,竞赛的组织形式,各参赛队伍用到的代表性技术,并分享机器大战以及人机大战的结果。

5、刘煜堃

演讲主题:b1o0p的DEF CON CTF 2016记录

(b1o0p战队获2016年DEF CON CTF大赛亚军)

演讲人简介:

清华大学网络与信息安全实验室硕士生,blue-lotus队员,今年8月随队参与DEFCON CTF。

演讲内容摘要

从队员视角介绍b1o0p(blue-lotus与0ops联队)参与DEF CON CTF 2016的情况。